Побудова корпоративної системи інформаційної безпеки починається з забезпечення комплексного захисту кінцевих точок від шкідливих програм, мережевих атак, несанкціонованого доступу і крадіжки даних. Ландшафт сучасних ІБ-загроз вимагає багаторівневого підходу до захисту. Актуальність і складність захисту кінцевих точок посилюється тим, що саме кінцеві точки все частіше вибираються первинними цілями атак зловмисників.

Необхідно розуміти фази атак і застосовувати протидію на кожному етапі:

Ланцюжок атаки може починатися з найрізноманітніших способів доставки: через електронну пошту, через Інтернет або через шкідливий додаток, USB пристрої. Під час зараження “інфекція” намагається поширитися у поперечному напрямку, і іноді викликає командний центр (C&C) для отримання інформації про подальші дії: шифрування, передача конфіденційної інформації на зовнішні ресурси і т.п.

Для охоплення ланцюжка ініціалізації атак необхідно використовувати різні технології, методи виявлення і захист – якщо загроза пройде одну технологію, то в силу вступить інша. На етапі доставки відповідальність лягає на такі системи, як: аналіз по репутації файлу, захист браузера і фільтрація URL, локальний брандмауер, контроль пристроїв і контроль додатків. Від заражень і поширення по мережі захищає модуль Host IPS (Захист від вторгнень) або, іншими словами, «віртуальний патчінг» – блокування відомих і невідомих вразливостей до установки виправлень в операційних системах і додатках. Вона дозволяє захищати застарілі ОС, які не мають і більше не можуть мати ніяких оновлень. Технології машинного навчання аналізують шкідливе ПЗ, як до запуску файлу, так і після. Крім цього, на даному етапі підключається захист від використання експлойтів в оперативній пам’яті. Окремо працює технологія виявлення програм-вимагачів і блокує шифрування файлів користувача. На останньому етапі знову в силу вступає аналіз репутації командних центрів і проводиться моніторинг мережевої активності.

При впровадженні сучасних рішень для ефективного захисту робочих станцій і серверів, в першу чергу слід звертати увагу на їх здатність запобігати зараженню на кожному етапі. Також, крім високоточного детектування сучасних загроз, комплекс Endpoint Protection повинен відповідати таким вимогам, як низьке навантаження кінцевих точок і легке управління.

Всіма цими характеристиками володіють такі рішення, як – Symantec Endpoint Protection та Trend Micro OfficeScan XG. Обидва рішення зарекомендували себе з кращого боку і підтвердженням цьому є останній незалежний тест AV-TEST: дані рішення набрали максимальну кількість балів і є лідерами, як на світовому ринку, так і в Україні.

Symantec Endpoint Protection

Symantec Endpoint Protection (SEP) – являє собою комплексну антивірусну систему, спеціально розроблену для протидії актуальним складним загрозам безпеки. Завдяки унікальним модулям – SONAR, Insight, Advanced Machine Learning, він тримає під контролем всі ланки організованих атак і забезпечує захист на всіх рівнях. Висока продуктивність досягається за рахунок наявності інтелектуальної хмари і дозволяє виконувати швидкі сканування з використанням передових технологій. Модуль цілісності хоста гарантує захист кінцевих точок і відповідність вимогам шляхом примусового дотримання політик і виявлення несанкціонованних змін.

SEP протягом 14 років знаходиться в групі лідерів Gartner Magic Quadrant.

Trend Micro OfficeScan

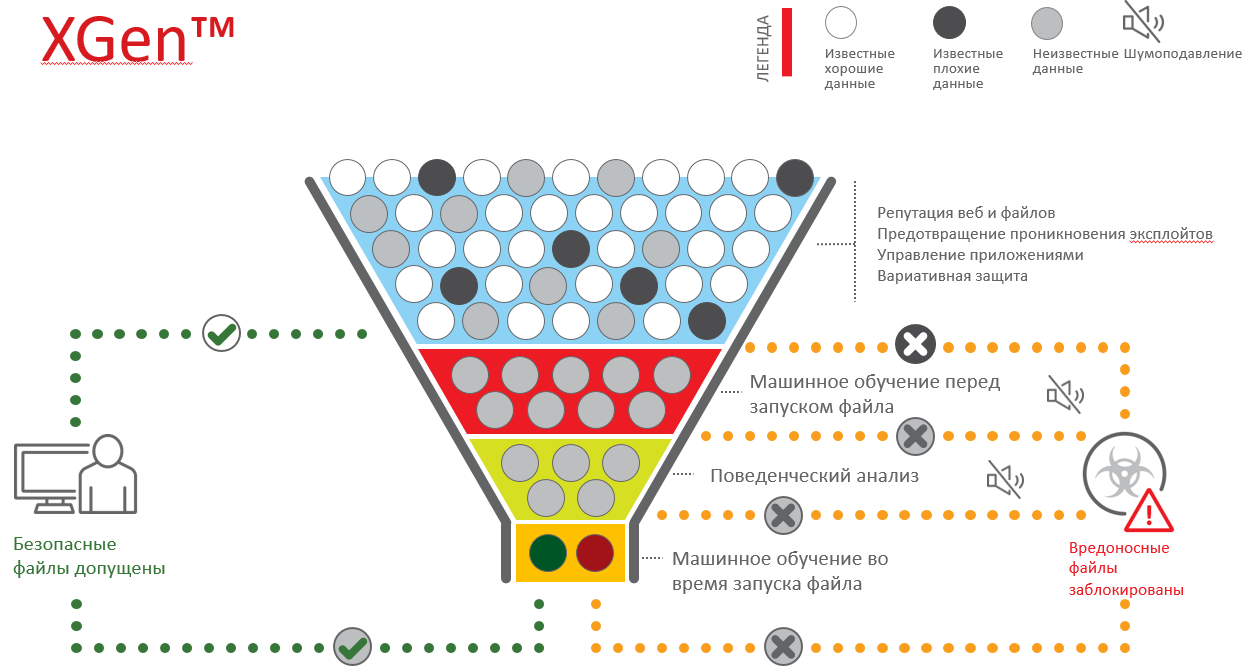

Trend Micro OfficeScan з набором технологій XGen застосовує високоточне машинне навчання у поєднанні з різними методами захисту від загроз. Система постійно навчається, адаптується і автоматично обмінюється інформацією щодо загроз із хмарою.

Резюме

Обидва рішення мають багаторівневий підхід до захисту від сучасних атак, низький рівень споживання ресурсів і, крім того, прості в управлінні. Разом з тим, унаслідок складної і не завжди оптимальної структури сучасних корпоративних мереж, експерти системного інтегратора ITBiz Solutions рекомендують перед остаточним впровадженням провести етап попереднього тестування ефективності обох рішень.